Привет! В этой статье я подробно расскажу, как использовать программу CommView fo WiFi. Это то что нужно именно сейчас? Тогда предлагаю начать.

Внимание! Нашли нетточность, остались вопросы или есть чем поделиться? Обязательно напишите в комментарии.

Что будем делать?

Для начала необходимо определить, в каких целях мы будем использовать эту чудесную промгр Я не могу угадать. Нет общих моментов работы, показывающих без проблем.

Особых чудес от commview ждать не стоит — это классный и удобный швейцарский нож по работе с сетями Wi-Fi, особенно в сфере их анализа. Не все делать за вас, и придумывать на ходу. А еще я ожидал того, что лучше увидеть один раз, чем 100 500 чтений. Так что скорее всего:

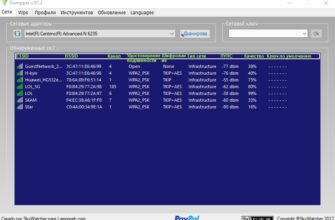

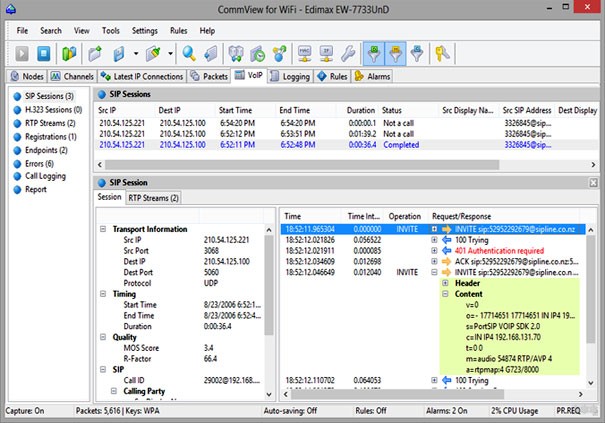

Применение программ от самого безобидного — вроде получения информации обо всех окружающих вас сетях Wi-Fi, включая и обнаружение, до перехвата пакетов с хэндшейками и не только. Нет алгоритма сам работы под эти задачи примерно один и тот же.

Ранее я подробно уже писал обзор на эту программу, так что ознакомится с ним ЗДЕ В этой же статье предполагается лишь краткая мысль по предложению.

Предупреждения

Программа в какой-то степени заменяет на Windows известную утилиту в профессиональных кругах Aircrack-ng. Искренно нежелательно для дальнейшей работы постигнуть азы работы и с ней, т.к все графэтические форточки… Ну вы поняли)

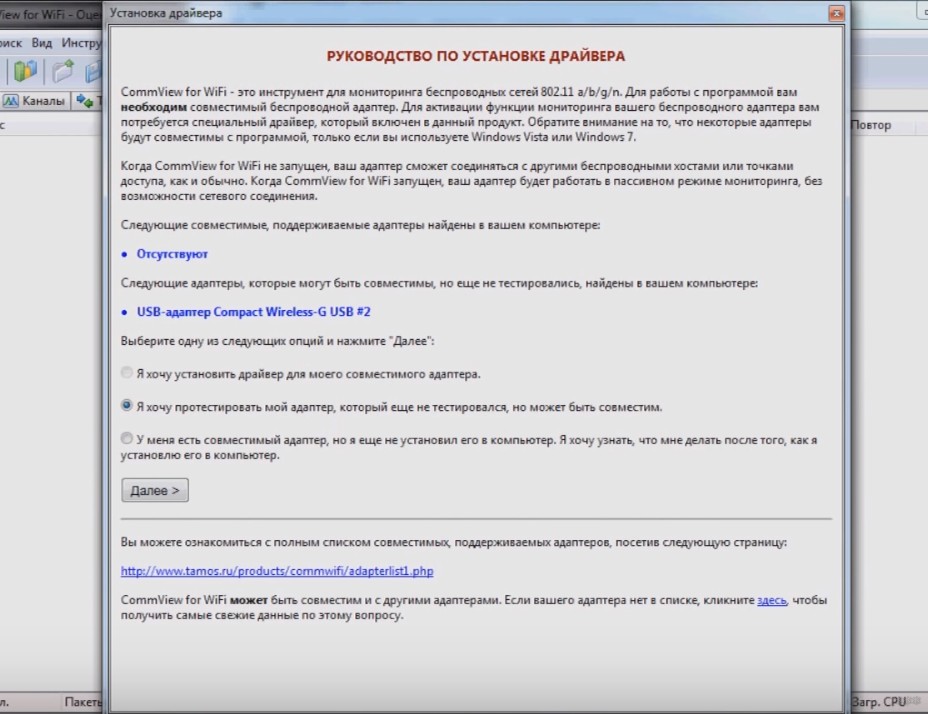

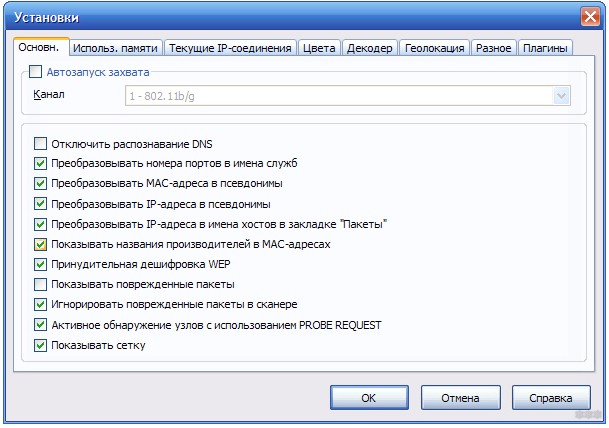

Для работы программы часто используется беспроводной адаптер в режиме мониторинга (програстма). Не все адаптеры Wi-Fi обнаруживают этот режим! Если не заработает – не удивляйтесь.

Алгоритм

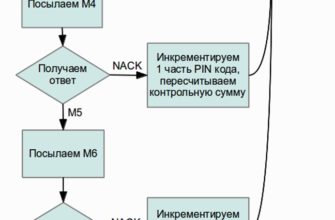

Весь цикл работы с открытым интерфейсом вот так (далее пробежимся по каждому пункту):

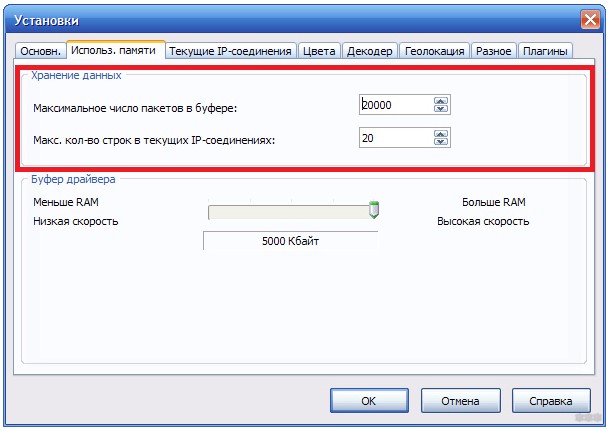

- Установка программ, установка драйверов, перевод адаптера в режим мониторинга.

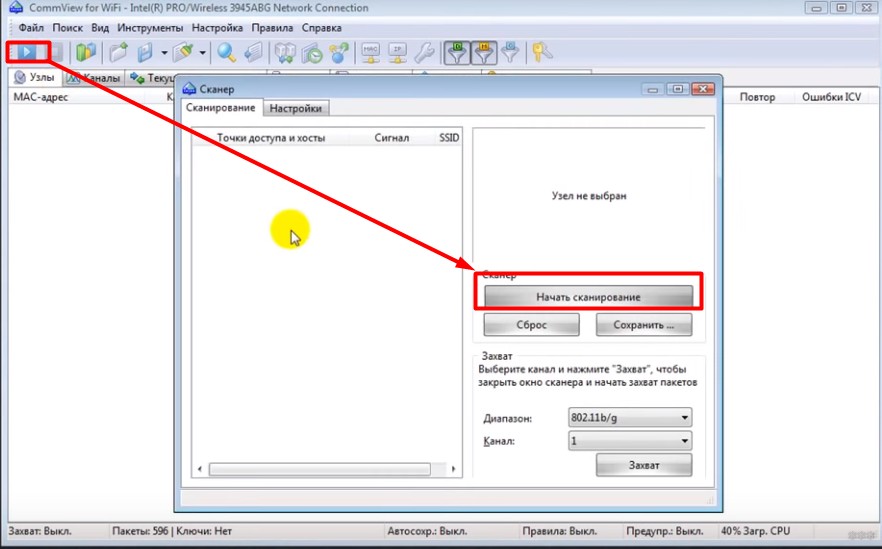

- Сбор данных и пакетов.

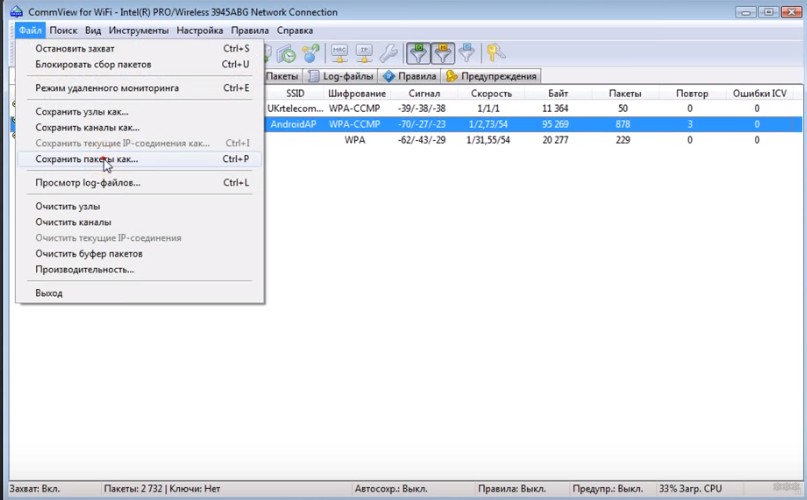

- Сохранение захваченных пакетов.

Т.е если вы что-то просто анализируете, можно обойтись и без последних точек. НО В случае частого использования для похищения и захвата хэндшейков (уж такой имидж у этого софтули), без посещения не бывает, т.к этот файл CAP уже идет по расшифровке в средствах озвученного выше Aircrack.

Инструкция

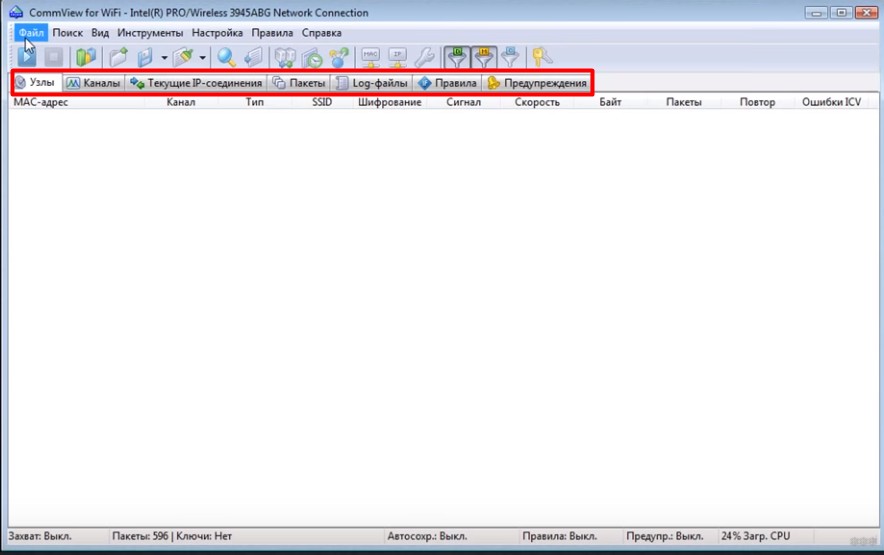

И вот добрались до сути. Итак, как пошагово использовать CommView for WiFi:

Все. Точки доступа вокруг вас начинают собираться, а вся необходимая информация уже скоро поковитсЏг Теперь остаются только сохраненные пакеты:

В меню «Инструменты» есть еще 2 интересные функции «Реассоциация узлов» — для деаутентификации пользователей с целью перехвата нового хэндшейк-пакета, «Генератор пакетов» — для вклинивания в сеть с возможной целью организации MITM-атаки.

Что вы будете делать далее с множеством пакетов – оставляя на ваш выбор. Самим базовым функционалом CommView мы вроде как разобрались. На самом деле, многое здесь постигается методом «тыка» под конкретную поставленную заЃ. Так что пишите свои комментарии, делитесь опытом использования программ с другими — это поможет здорово кому-то не делать глупостей, ведь за всеми тонкостями не уследишь.